Concursos Noções de Informática Flashcards on Noções de Informática, created by Filipe Novis on 06/08/2014.

Pinned to

52

4

0

No tags specified

|

|

Created by Filipe Novis

over 10 years ago

|

|

Close

|

|

Created by Filipe Novis

over 10 years ago

|

|

O Microsoft Office Sky Driver é uma suíte de ferramentas de produtividade e colaboração fornecida e acessada por meio de computação em nuvem (cloud computing).

Tanto no sistema operacional Windows quanto no Linux, cada arquivo, diretório ou pasta encontra-se em um caminho, podendo cada pasta ou diretório conter diversos arquivos que são gravados nas unidades de disco nas quais permanecem até serem apagados. Em uma mesma rede é possível haver comunicação e escrita de pastas, diretórios e arquivos entre máquinas com Windows e máquinas com Linux.

Twitter, Orkut, Google+ e Facebook são exemplos de redes sociais que utilizam o recurso scraps para propiciar o compartilhamento de arquivos entre seus usuários.

A fim de se proteger do ataque de um spyware — um tipo de vírus (malware) que se multiplica de forma independente nos programas instalados em um computador infectado e recolhe informações pessoais dos usuários —, o usuário deve instalar softwares antivírus e antispywares, mais eficientes que os firewalls no combate a esse tipo de ataque.

Uma boa prática para a salvaguarda de informações organizacionais é a categorização das informações como, por exemplo, os registros contábeis, os registros de banco de dados e os procedimentos operacionais, detalhando os períodos de retenção e os tipos de mídia de armazenagem e mantendo as chaves criptográficas associadas a essas informações em segurança, disponibilizando-as somente para pessoas autorizadas.

Uma característica desejada para o sistema de backup é que ele permita a restauração rápida das informações quando houver incidente de perda de dados. Assim, as mídias de backup devem ser mantidas o mais próximo possível do sistema principal de armazenamento das informações.

A palavra no Google reservada a criar filtros que limita a busca do usuário a um único sítio é?

Qual protocolo da camada de aplicação que pode ser barrado mediante o uso de firewall?

Uma grande diferença entre PCs e tablets é o fato deste possuir firmwares, em vez de processadores, como o PC.

Os sistemas IDS (intrusion detection system) e IPS (intrusion prevention system) utilizam metodologias similares na identificação de ataques, visto que ambos analisam o tráfego de rede em busca de assinaturas ou de conjunto de regras que possibilitem a identificação dos ataques.

O conceito de cloud storage está associado diretamente ao modelo de implantação de nuvem privada, na qual a infraestrutura é direcionada exclusivamente para uma empresa e são implantadas políticas de acesso aos serviços; já nas nuvens públicas isso não ocorre, visto que não há necessidade de autenticação nem autorização de acessos, sendo, portanto, impossível o armazenamento de arquivos em nuvens públicas.

O uso de dispositivos bluetooth em portas USB necessita de driver especial do sistema operacional. Em termos de funcionalidade, esse driver equivale ao de uma interface de rede sem fio (wireless LAN), pois ambas as tecnologias trabalham com o mesmo tipo de endereço físico.

Um usuário que deseje que todos os valores contidos nas células de B2 até B16 de uma planilha Excel sejam automaticamente formatados para o tipo número e o formato moeda (R$) pode fazê-lo mediante a seguinte sequência de ações: selecionar as células desejadas; clicar, na barra de ferramentas do Excel, a opção Formato de Número de Contabilização; e, por fim, selecionar a unidade monetária desejada.

Em uma planilha Excel, para somar os valores contidos nas células de B2 até B16 e colocar o resultado na célula B17, é suficiente que o usuário digite, na célula B17, a fórmula =SOMA(B2:B16) e tecle ENTER.

Se o usuário clicar o botão "Limpeza de Disco", todos os vírus de computador detectados no disco C serão removidos do sistema operacional.

O sistema operacional em questão não pode ser o Windows 7 Professional, uma vez que o tipo do sistema de arquivo não é FAT32.

Se o certificado digital na conexão HTTPS for maior que 1.024 bits, o usuário deverá escolher o Mozilla Firefox ou o Internet Explorer, que suportariam a conexão, pois o Google Chrome trabalha somente com certificados de até 796 bits.

O Google Chrome, o Mozilla Firefox e o Internet Explorer suportam o uso do protocolo HTTPS, que possibilita ao usuário uma conexão segura, mediante certificados digitais.

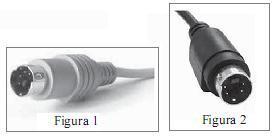

A figura 2 ilustra um conector do tipo S-Vídeo, utilizado para ligar dispositivos de vídeo em computadores ou em outros equipamentos de vídeo.

Quando a solicitação de conexão do tipo UDP na porta 21 for recebida por estação com firewall desligado, caberá ao sistema operacional habilitar o firewall, receber a conexão, processar a requisição e desligar o firewall. Esse procedimento é realizado porque a função do UDP na porta 21 é testar a conexão do firewall com a Internet.

Se uma estação com firewall habilitado receber solicitação de conexão do tipo TCP, a conexão será automaticamente negada, porque, comumente, o protocolo TCP transporta vírus.

Marcar a caixa da opção Oculto, em Atributos, tornará o arquivo em questão inacessível para softwares antivírus.

Caso deseje alterar o nome do arquivo em questão, o usuário deverá selecionar o nome do arquivo na caixa de texto, alterá-lo conforme desejado e clicar o botão OK.

Ao clicar na guia Detalhes, o usuário visualizará a data de criação do arquivo e a data de sua última modificação.

Phishing é um programa utilizado para combater spyware, adware e keyloggers, entre outros programas espiões.

Os procedimentos de backup devem ser executados com frequência para se evitar a perda de dados. Uma ação recomendável é manter uma cópia das informações críticas em local diferente do computador em que essas informações se encontrem.

O Linux é um sistema operacional cujo código-fonte está disponível sob licença GPL, o que permite a uma pessoa utilizar, estudar, modificar e distribuir o Linux de acordo com os termos dessa licença.

O Mozilla Firefox, software livre de navegação na Internet, funciona em diferentes sistemas operacionais, como Windows XP, Windows Server 2003, Windows Vista e Windows 7, além das diversas compilações do Linux.

No Windows Explorer do Windows XP, ao se arrastar uma subpasta existente na desktop para uma unidade de disco removível, tal subpasta será automaticamente removida da desktop e gravada nessa unidade de disco removível.

O OpenOffice.org Impress é um software de edição de imagem semelhante ao editor de imagem do pacote Office e permite a criação de fôlderes e impressões especiais.

Em algumas das distribuições do Linux disponíveis na Internet, pode-se iniciar o ambiente gráfico por meio do comando startx.

O Windows XP Professional possibilita o salvamento de arquivos de texto e planilhas eletrônicas na área de trabalho.

No Windows XP Professional, é possível abrir uma janela de comando do tipo prompt do DOS por meio do comando cmd.exe.

Existem quatro tipos de Firewall, são eles: o de 1ª Geração, conhecido como de Pacotes; o de 2ª Geração, conhecido como de Aplicação; o de 3ª Geração, conhecido como Generalista; e 4ª Geração, conhecido como Stateful.

Quais são os principais tipos de nuvem na Internet?

Hide known cards

Hide known cards