Flashcards on Seguridad Informatica_TIC2_Fichas_Sergiu Voicu, created by Sergio Voicu on 15/03/2017.

Pinned to

24

0

0

No tags specified

|

|

Created by Sergio Voicu

over 7 years ago

|

|

Close

|

|

Created by Sergio Voicu

over 7 years ago

|

|

ATAQUES INFORMATICOS

TIPOS DE ATAQUE INFORMATICO

INTERRUPCIÓN

INTERCEPTACIÓN

MODIFICACIÓN

SUPLANTACIÓN

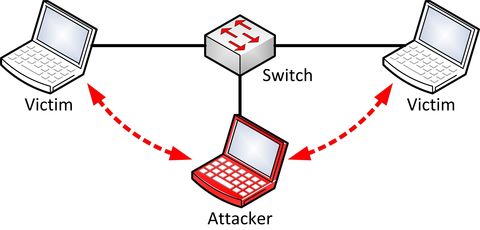

ATAQUES REMOTOS

INYECCIÓN DE CÓDIGO

ESCANEO DE PUERTOS

DoS

ESCUCHAS DE RED

SPOOFING

FUERZA BRUTA

ELEVACIÓN DE PRIVILEGIOS

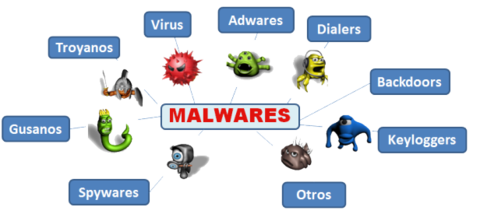

PT.2 PROTECCIÓN CONTRA MALWARE.

INFECCIONES

EN CASO DE INFECCIÓN

¿BLUEJACKING?

¿BLUESNARFING?

Hide known cards

Hide known cards