EJEMPLOS, TIPOS Y DEFINISION DE MALWARE

Pineado a

33

0

0

Sin etiquetas

|

|

Creado por Laura Castillo V

hace alrededor de 10 años

|

|

Cerrar

|

|

Creado por Laura Castillo V

hace alrededor de 10 años

|

|

MALWARE

es un tipo de software que tiene como objetivo infiltrarse o dañar una computadora o sistema de información sin el consentimiento de su propietario.

VIRUS CLASICOS

Programas que infectan a otros programas por añadir su código para tomar el control después de ejecución de los archivos infectados. El objetivo principal de un virus es infectar.

Ejemplo: Stuxnet (2009-2010)

Este virus fue el primero en ser creado para causar daño en el mundo real y no sólo en el mundo virtual.

GUSANOS DE RED

Este tipo de malware usa los recursos de red para distribuirse. Su nombre implica que pueden penetrar de un equipo a otro como un gusano. Lo hacen por medio de correo electrónico, sistemas de mensajes instantáneos, redes de archivos compartidos (P2P), canales IRC, redes locales, redes globales, etc. Su velocidad de propagación es muy alta.

Ejemplo: ILOVEYOU (VBS/Loveletter o Love Bug worm)

Escrito en Visual Basic Script que se propaga a través de correo electrónico y de IRC (Internet Relay Chat). Miles de usuarios de todo el mundo, entre los que se incluyen grandes multinacionales e instituciones públicas- se han visto infectados por este gusano.

CABALLOS DE TROYA, TROYANES

Esta clase de programas maliciosos incluye una gran variedad de programas que efectúan acciones sin que el usuario se dé cuenta y sin su consentimiento: recolectan datos y los envían a los criminales; destruyen o alteran datos con intenciones delictivas, causando desperfectos en el funcionamiento del ordenador o usan los recursos del ordenador para fines criminales, como hacer envíos masivos de correo no solicitado.No son virus clásicos porque no infecta otros programas o datos. Los troyanos no pueden penetrar a los equipos por si mismo, sino se propagan por los criminales bajo la vela de algún software “deseable”.

SPYWARE

Software que permite colectar la información sobre un usuario/organización de forma no autorizada. Su presencia puede ser completamente invisible para el usuario.

Pueden colectar los datos sobre las acciones del usuario, el contenido del disco duro, software instalado, calidad y velocidad de la conexión, etc.

Pero no es su única función. Son conocidos por lo menos dos programas (Gator y eZula) que permiten también controlar el equipo. El otro ejemplo de programas espías son los programas que instalan su código el navegador de Internet para redireccionar el tráfico. Posiblemente haya visto cómo funcionan, cuando en cambio de la página web solicitada se abre una otra.

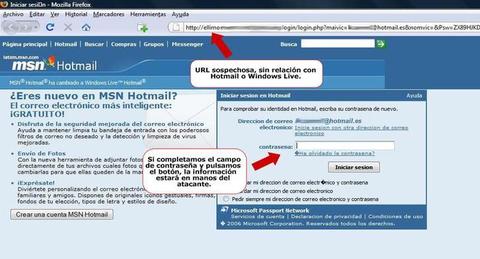

PHISING

Es una variedad de programas espías que se propaga a través de correo. Metan recibir los datos confidenciales del usuario, de carácter bancario preferente. Los emails contienen un enlace que redirecciona al usuario a una página falsa que va a solicitar entrar algunos datos confidenciales, como el numero de la tarjeta de crédito.

Ejemplo: HOTMAIL

En este caso la URL es tan diferente a la original que detectarla es muy sencillo, pero también es posible encontrar URLs que se diferencian con la original en sólo una letra y aquí caer en la trampa es aún más probable.

ADWARE

Muestran publicidad al usuario. La mayoría de programas adware son instalados a software distribuido gratis. La publicidad aparece en la interfaz. A veces pueden colectar y enviar los datos personales del usuario.Existen programas destinados a ayudar al usuario en la búsqueda y modificación de programas adware, para bloquear la presentación de los anuncios o eliminar las partes de spyware. Para evitar una reacción negativa, con toda la industria publicitaria en general, los creadores de adware deben equilibrar sus intentos de generar ingresos con el deseo del usuario de no ser molestado.

RISKWARE

No son programas maliciosos pero contienen una amenaza potencial. En ciertas situaciones ponen sus datos a peligro. Incluyen programas de administración remota, marcadores, etc.

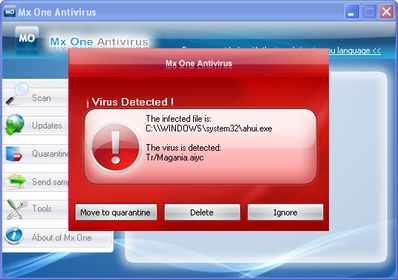

BROMAS

Este grupo incluye programas que no causan ningún daño directo a los equipos que infectan. No obstante, muestran advertencias falsas sobre supuestos daños ocurridos o por ocurrir. Pueden ser mensajes advirtiendo a los usuarios de que los discos se han formateado, que se ha encontrado un virus o se han detectado síntomas de infección. Las posibilidades son limitadas sólo por el sentido del humor del autor del virus.

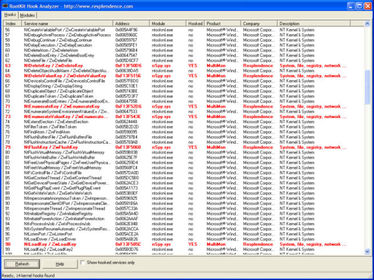

ROOTKITS

Un rootkit es una colección de programas usados por un hacker para evitar ser detectado mientras busca obtener acceso no autorizado a un ordenador. Esto se logra de dos formas: reemplazando archivos o bibliotecas del sistema; o instalando un módulo de kernel. El hacker instala el rootkit después, obteniendo un acceso similar al del usuario: por lo general, craqueando una contraseña o explotando una vulnerabilidad, lo que permite usar otras credenciales hasta conseguir el acceso de raiz o administrador.

OTROS PROGRAMAS MALICIOSOS

Son una serie de programas que no afectan directamente a los ordenadores, pero que se usan para crear virus, troyanos o para realizar actividades ilegales como ataques DoS y penetrar en otros ordenadores, etc.

Ocultar las fichas que te sabes

Ocultar las fichas que te sabes